A-A+

某加密app传输密文 利用frida明文抓包

经常做移动安全的师傅们,应该知道,现在的app基本上都做了对传输数据的加密,大大加大了我们对app的渗透效率,基本上不解密是很难进行接下来的渗透。前几天刚好对某教育类app进行渗透,正好给大家介绍一种使用frida进行明文抓包的方法,望各位大佬多指教指教

简单抓包看看

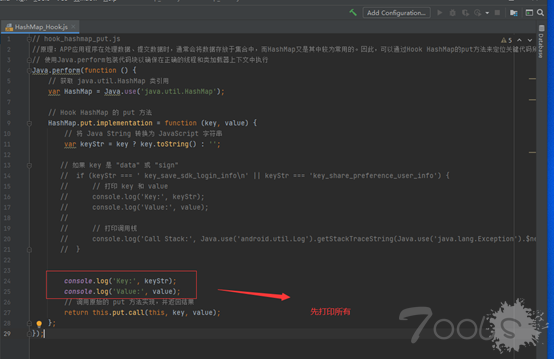

原本想的是直接用脚本hook一下,看能不能找到加密的key值

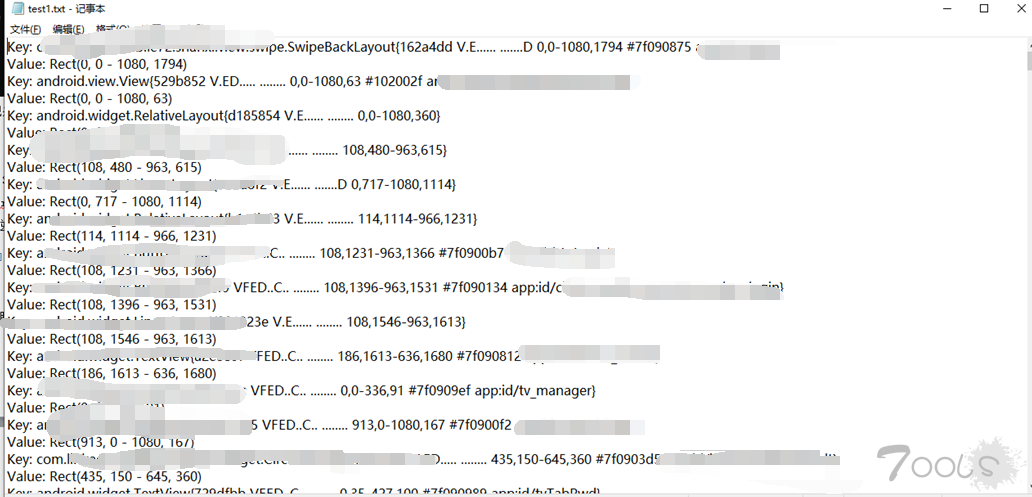

启动frida后导出txt慢慢看,发现没有

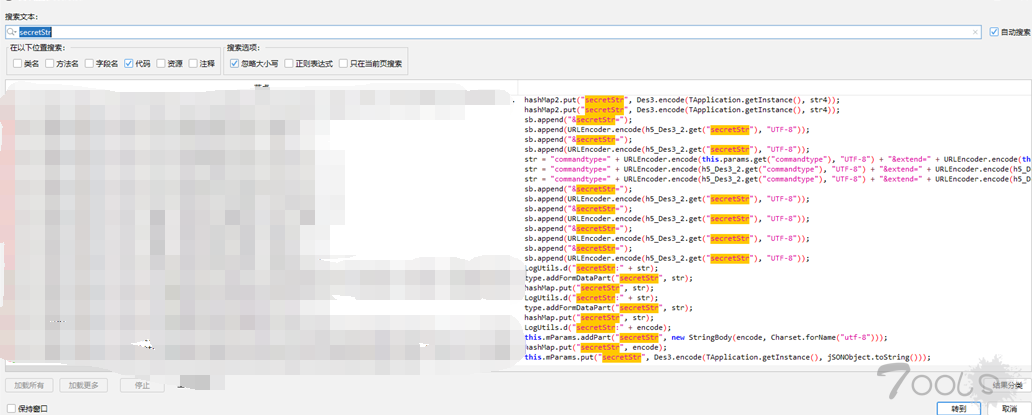

没有办法就只能砸壳使用关键词定位了,砸壳这里就不多说了(我常用frida脚本,不得不感慨frida的厉害),砸壳后直接搜索关键词secretStr

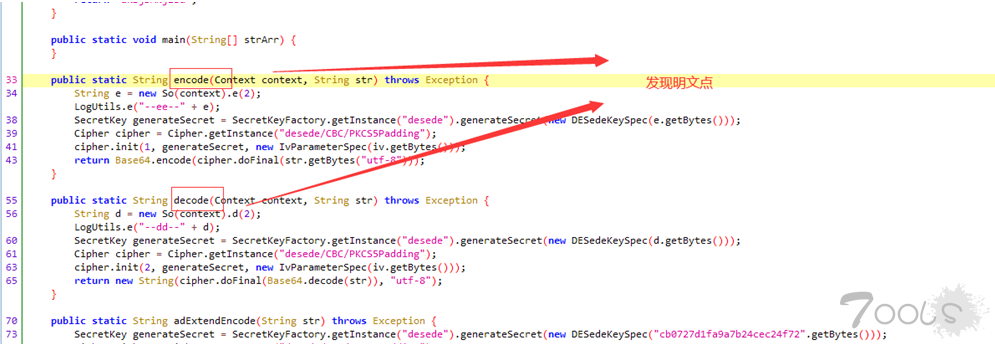

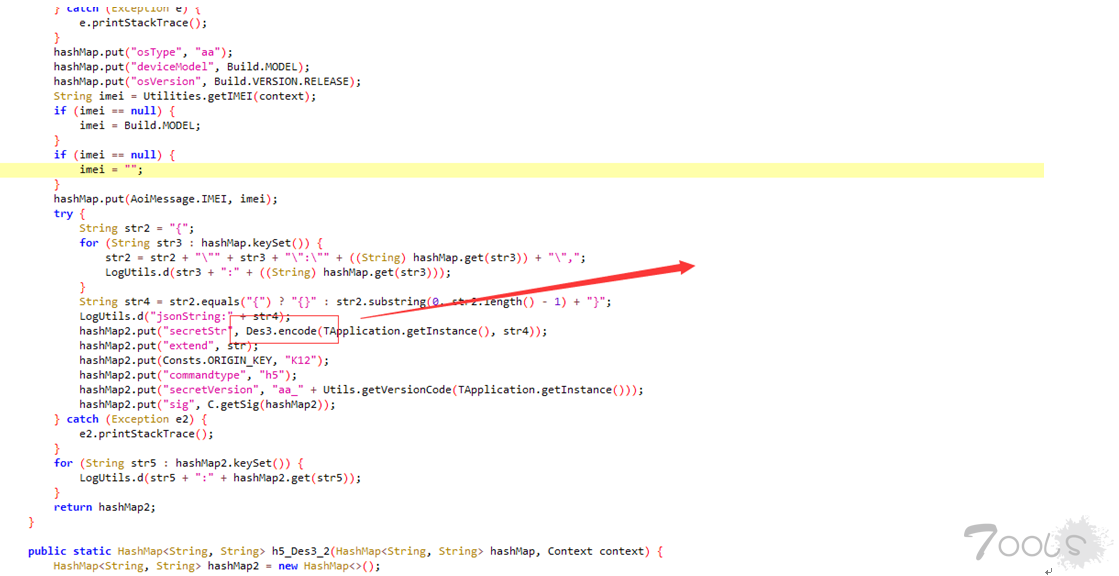

然后需要代码审计出加密点,定位加密算法,这里的encode太明显了

继续深入,我们需要找到明文前和明文后的两个点,这里仍然很明显

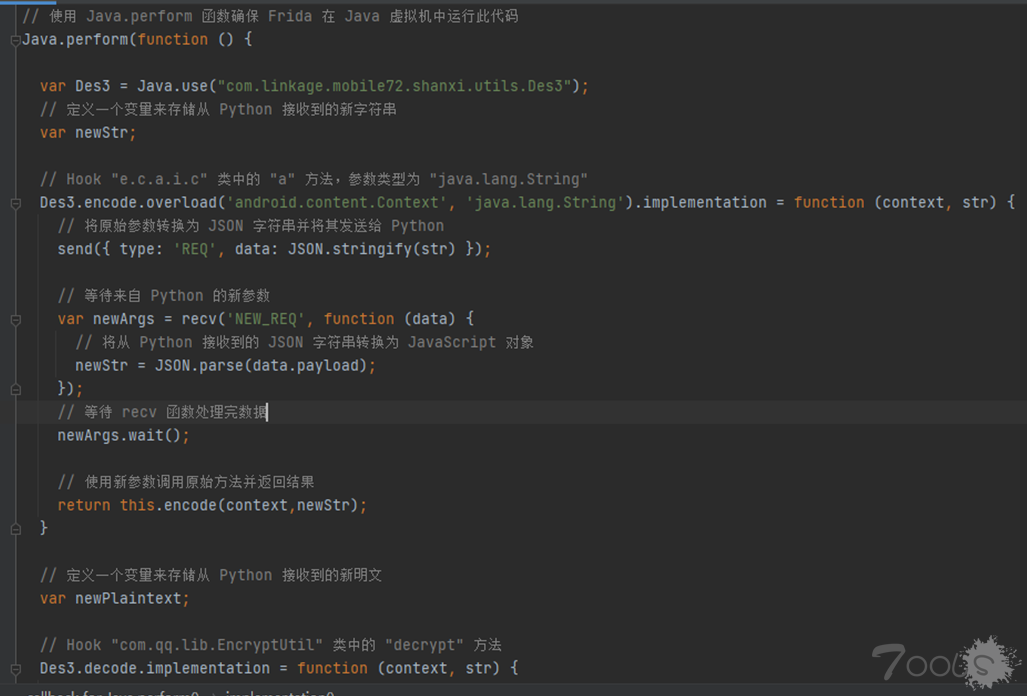

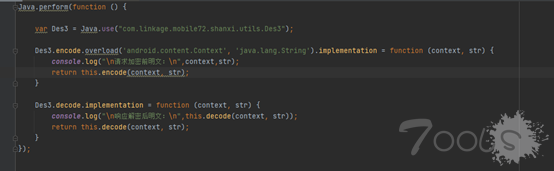

我们找到明文点后可以右键复制frida片段hook测试一下

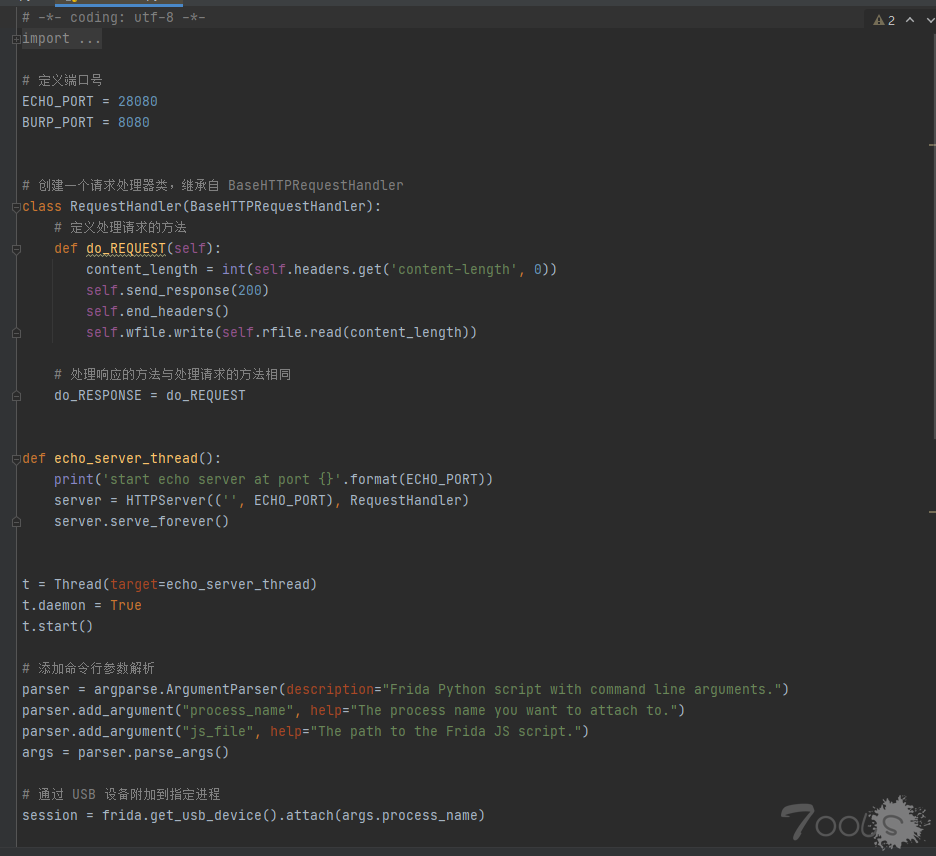

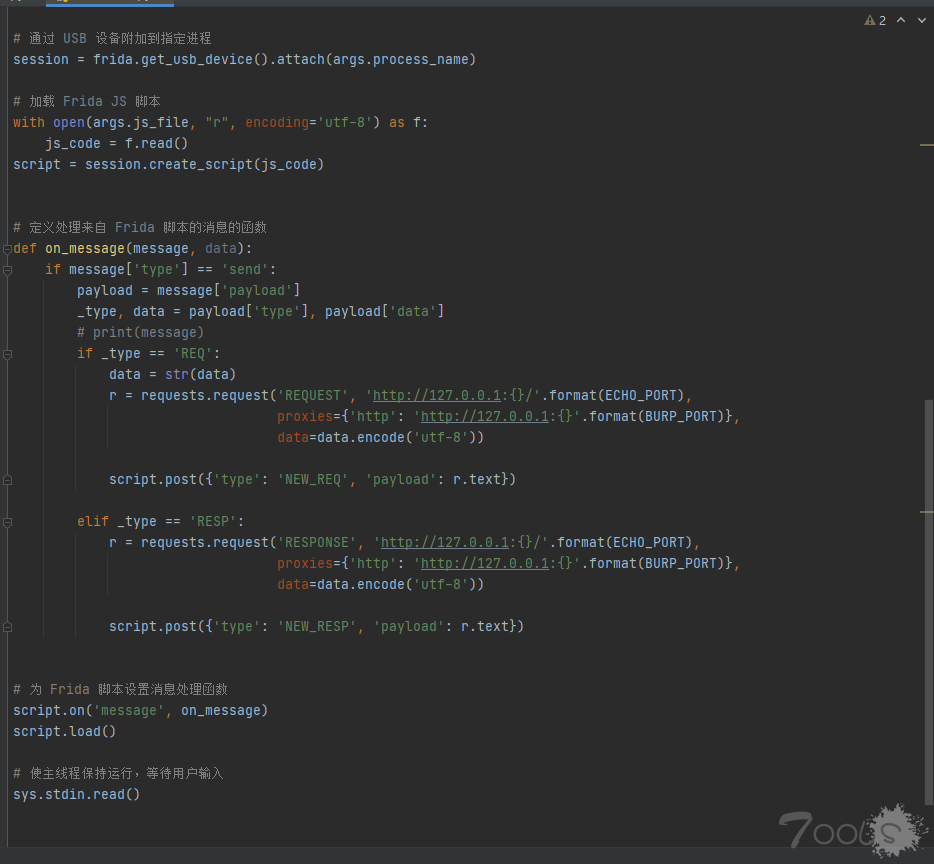

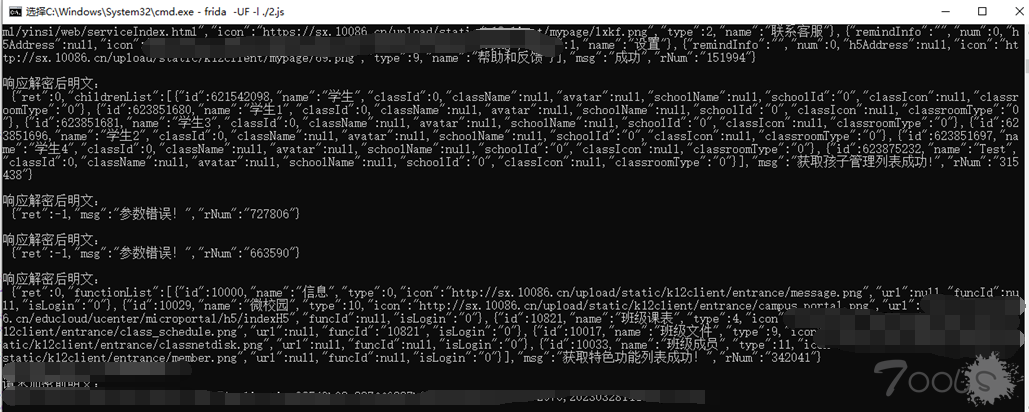

接下来我们需要写一个解密脚本,一个将流量转发到burpsuite的脚本就完成明文抓包了

、

、

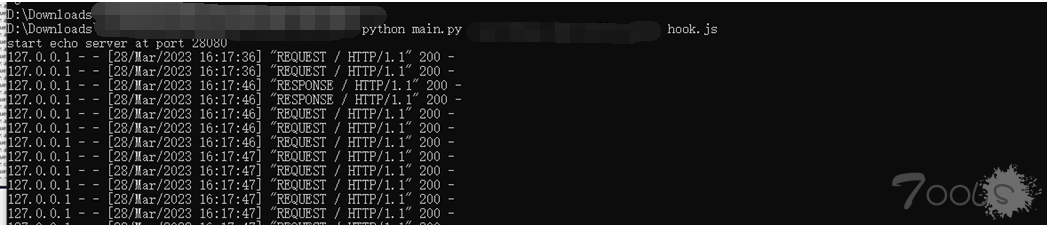

最后看看burpsuite效果

以上就是明文抓包基础,新人第一次写稿,有什么错误望各位大佬指出

如需原版请去来源查看!!!!

文章来源:https://www.t00ls.com/thread-69835-1-1.html

文章作者:66zZzZ

作者主页:https://www.t00ls.com/members-profile-16046.html

布施恩德可便相知重

微信扫一扫打赏

支付宝扫一扫打赏